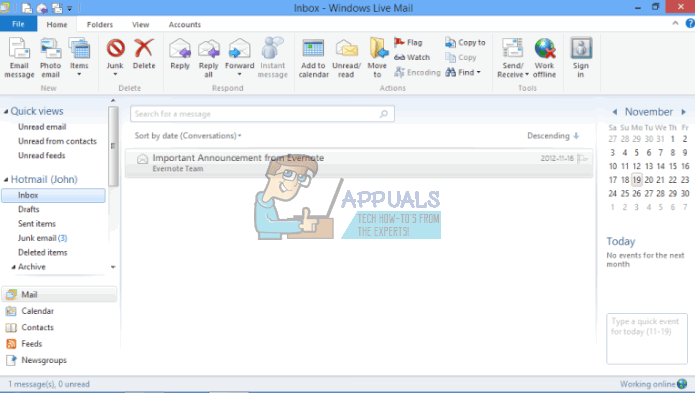

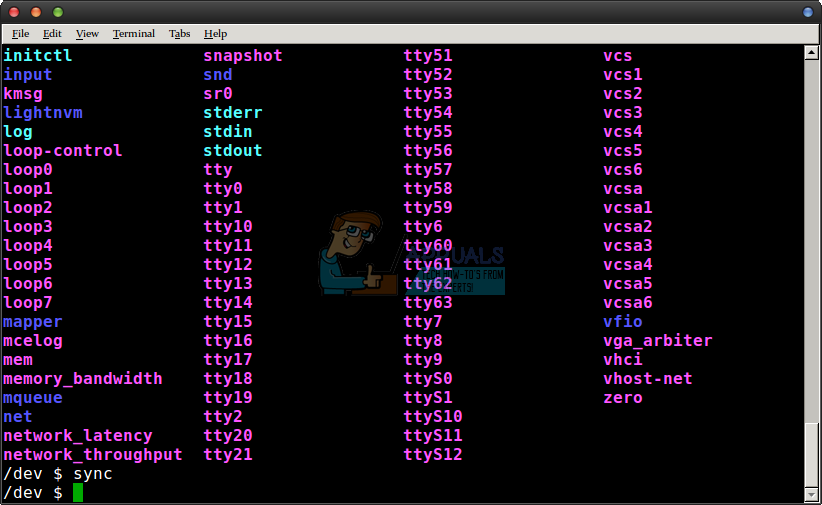

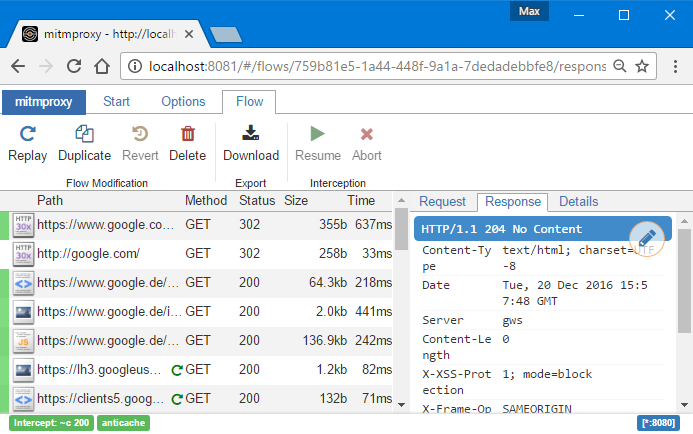

MITMWEB ఇంటర్ఫేస్. MITMProxy

ది CVE-2018-14505 Mitmproxy యొక్క వెబ్-ఆధారిత వినియోగదారు ఇంటర్ఫేస్, mitmweb లో కనుగొనబడిన దుర్బలత్వానికి లేబుల్ ఇవ్వబడింది. మిట్మ్వెబ్ ఇంటర్ఫేస్లో DNS రీబైండింగ్కు వ్యతిరేకంగా రక్షణ లేకపోవడం హానికరమైన వెబ్సైట్లను డేటాను ప్రాప్యత చేయడానికి లేదా స్క్రిప్ట్స్ కాన్ఫిగర్ ఎంపికను సెట్ చేయడం ద్వారా ఫైల్ సిస్టమ్లో రిమోట్గా ఏకపక్ష పైథాన్ స్క్రిప్ట్లను అమలు చేయడానికి దారితీస్తుందని ప్రాగ్లోని జోసెఫ్ గజ్డుసేక్ మొదట ఈ దుర్బలత్వాన్ని ఎదుర్కొన్నాడు.

సాధ్యమైన దోపిడీని ప్రదర్శించడానికి గజ్డుసేక్ చేత భావన యొక్క రుజువు కూడా అందించబడింది.

ఈ భావన యొక్క రుజువు ట్రావిస్ ఓర్మాండీ చేత మరొక దగ్గరి సంబంధం ఉన్న సాధారణ రుజువుపై ఆధారపడింది.

హోస్ట్పేరు సరిపోలిక '(లోకల్ హోస్ట్ | d + . D + . D + . D +)' చేయడం ద్వారా దీన్ని వెంటనే తగ్గించడానికి ఉత్తమ మార్గం అనిపిస్తుంది, తద్వారా వినియోగదారులు DNS రీబైండింగ్ దుర్బలత్వాన్ని నివారించగలుగుతారు. ఇతర హోస్ట్ల నుండి mitmweb కూడా. మరింత శాశ్వత పరిష్కారం జూపిటర్-శైలి పరిష్కారాన్ని స్వీకరించడం, దీనిలో వెబ్ ఇంటర్ఫేస్ పాస్వర్డ్తో రక్షించబడుతుంది మరియు వెబ్ బ్రౌజర్.ఓపెన్ కాల్కు యాక్సెస్ టోకెన్ను పంపుతుంది. డిఫాల్ట్గా లోకల్ హోస్ట్ లేదా ఐపి అడ్రస్ యాక్సెస్ను అనుమతించే అదే ప్రభావాన్ని సాధించడానికి హోస్ట్ హెడర్ ఆధారిత వైట్లిస్ట్ కూడా అమలు చేయవచ్చు. Ipv6 సపోర్టింగ్ కోడ్ సివిఇ మిటర్తో ఈ దుర్బలత్వాన్ని నమోదు చేసినందుకు ప్రతిస్పందనగా డిఎన్ఎస్ రీబైండింగ్కు వ్యతిరేకంగా రక్షణను మెరుగుపరచడానికి మిట్ప్రాక్సీ డెవలపర్ మరియు పిహెచ్డి విద్యార్థి మాక్సిమిలియన్ హిల్స్ రాశారు.