మెగా

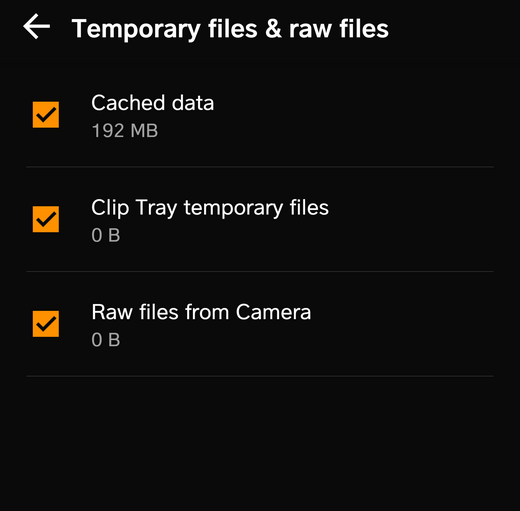

తెలియని దాడి చేసిన వ్యక్తి ట్రోజన్ వెర్షన్ను గూగుల్ క్రోమ్ యొక్క వెబ్ స్టోర్కు 4 న అప్లోడ్ చేసిన తర్వాత మెగా క్రోమ్ యొక్క ట్రోజెన్డ్ ఎక్స్టెన్షన్ క్లీనర్ వెర్షన్ 3.39.5 తో నవీకరించబడింది.వసెప్టెంబర్. స్వయంచాలక నవీకరణ లేదా ఇన్స్టాలేషన్ తర్వాత, క్రోమ్ పొడిగింపు వాస్తవ పొడిగింపుకు మొదట అవసరం లేని ఎలివేటెడ్ అనుమతులను అడుగుతుంది. ఒకవేళ అనుమతి లభిస్తే, లైవ్.కామ్, అమెజాన్.కామ్, గితుబ్.కామ్ మరియు గూగుల్.కామ్, మైమోనెరో.కామ్, మైథెర్వాలెట్.కామ్, ఐడిక్స్.మార్కెట్ మరియు హెచ్టిటిపి పోస్ట్ వంటి వెబ్సైట్ల యొక్క ఆధారాలను ఇతర సైట్ల సర్వర్కు పంపించింది. ఉక్రెయిన్లో ఉంది.

ఈ ఉల్లంఘన జరిగిన నాలుగు గంటల తరువాత, MEGA తక్షణ చర్య తీసుకుంది మరియు ట్రోజన్ ఎక్స్టెన్షన్ను క్లీనర్ వెర్షన్ 3.39.5 తో అప్డేట్ చేసింది, తద్వారా ప్రభావితమైన ఇన్స్టాలేషన్లను స్వయంచాలకంగా అప్డేట్ చేస్తుంది. ఈ ఉల్లంఘన కారణంగా, గూగుల్ ఈ పొడిగింపును Chrome యొక్క వెబ్ స్టోర్ నుండి ఐదు గంటల తర్వాత తీసివేసింది.

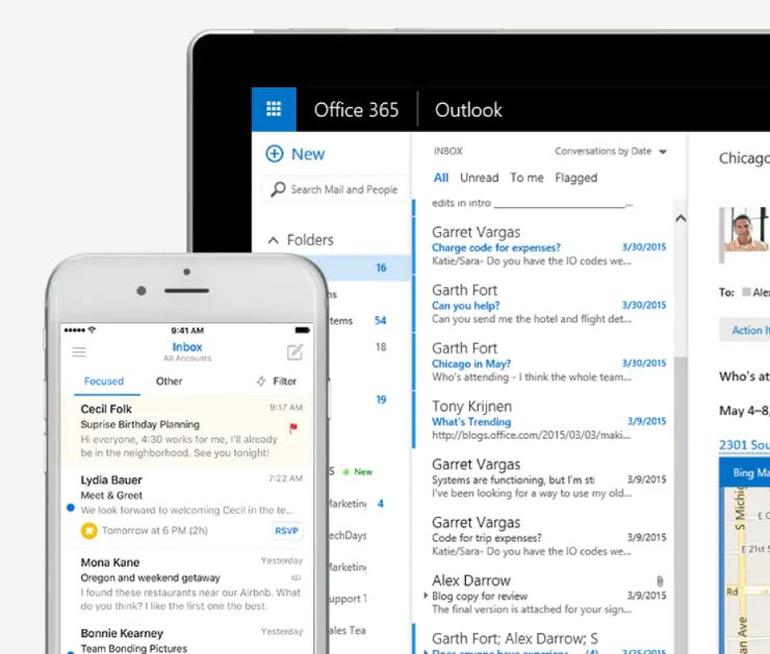

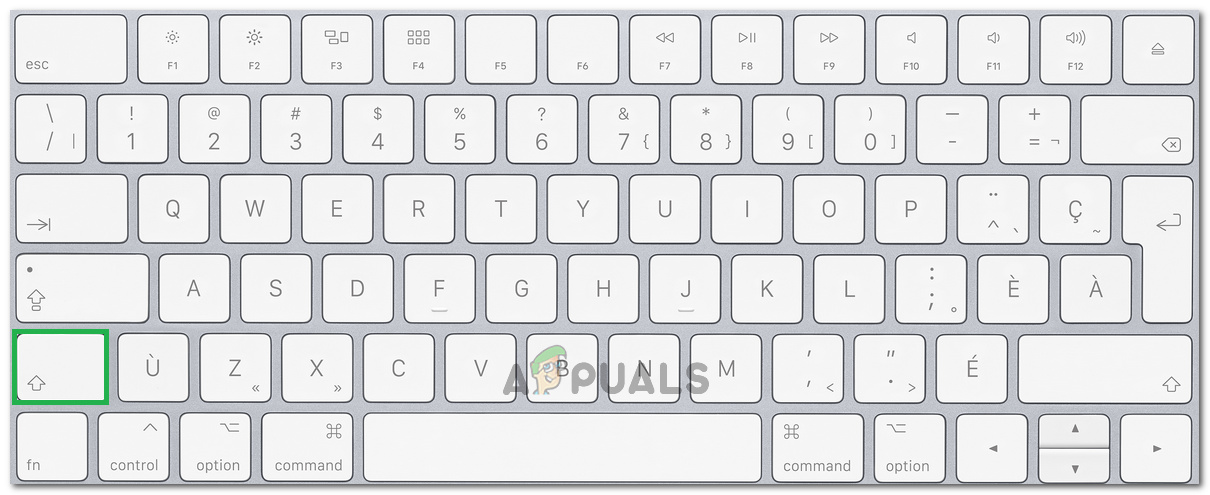

ది MEGA ద్వారా సంబంధిత బ్లాగ్ ఈ భద్రతా ఉల్లంఘనకు కారణాన్ని పేర్కొంది మరియు కొంతవరకు నిందను గూగుల్పై ఉంచారు, “దురదృష్టవశాత్తు, గూగుల్ Chrome పొడిగింపులపై ప్రచురణకర్తల సంతకాలను అనుమతించవద్దని నిర్ణయించుకుంది మరియు ఇప్పుడు Chrome వెబ్స్టోర్కు అప్లోడ్ చేసిన తర్వాత వాటిని స్వయంచాలకంగా సంతకం చేయడంపై మాత్రమే ఆధారపడుతోంది, ఇది బాహ్యానికి ముఖ్యమైన అవరోధాన్ని తొలగిస్తుంది రాజీ. MEGAsync మరియు మా ఫైర్ఫాక్స్ పొడిగింపు మాచే సంతకం చేయబడ్డాయి మరియు హోస్ట్ చేయబడ్డాయి మరియు అందువల్ల ఈ దాడి వెక్టార్కు బలైపోయే అవకాశం లేదు. మా మొబైల్ అనువర్తనాలు ఆపిల్ / గూగుల్ / మైక్రోసాఫ్ట్ హోస్ట్ చేస్తున్నప్పటికీ, అవి గూ pt లిపిపరంగా మాచే సంతకం చేయబడ్డాయి మరియు అందువల్ల రోగనిరోధక శక్తి కూడా ఉంది. ”

బ్లాగ్ ప్రకారం , ఈ సంఘటన సమయంలో వారి కంప్యూటర్లో MEGA Chrome పొడిగింపును ఇన్స్టాల్ చేసిన వినియోగదారులు మాత్రమే ఈ ఉల్లంఘన ద్వారా ప్రభావితమయ్యారు, ఆటో అప్డేట్ ప్రారంభించబడింది మరియు అదనపు అనుమతి అంగీకరించబడింది. అలాగే, వెర్షన్ 3.39.4 తాజాగా ఇన్స్టాల్ చేయబడితే, ట్రోజన్ ఎక్స్టెన్షన్ వినియోగదారులను ప్రభావితం చేస్తుంది. వినియోగదారుల కోసం మరొక ముఖ్యమైన గమనికను MEGA బృందం అందించింది, “దయచేసి మీరు ఏదైనా సైట్ను సందర్శించినట్లయితే లేదా POST అభ్యర్ధనల ద్వారా సాదా-టెక్స్ట్ ఆధారాలను పంపే మరొక పొడిగింపును ఉపయోగించినట్లయితే, ప్రత్యక్ష ఫారమ్ సమర్పణ ద్వారా లేదా నేపథ్య XMLHttpRequest ప్రాసెస్ ద్వారా ( MEGA వాటిలో ఒకటి కాదు) ట్రోజన్ పొడిగింపు చురుకుగా ఉన్నప్పుడు, ఈ సైట్లు మరియు / లేదా అనువర్తనాలలో మీ ఆధారాలు రాజీ పడ్డాయని పరిగణించండి. ”

అయితే, యాక్సెస్ చేస్తున్న వినియోగదారులు https://mega.nz Chrome పొడిగింపు లేకుండా ప్రభావితం కాదు.

ఈ ప్రత్యేక సంఘటన కారణంగా వినియోగదారులకు కలిగే అసౌకర్యానికి మెగా డెవలపర్లు తమ బ్లాగ్ చివరి భాగంలో క్షమాపణలు చెప్పారు. సాధ్యమైన చోట, MEGA బహుళ-పార్టీ కోడ్ సమీక్ష, క్రిప్టోగ్రాఫిక్ సంతకాలు మరియు దృ build మైన నిర్మాణ వర్క్ఫ్లో విడుదల యొక్క కఠినమైన విధానాలను ఉపయోగించినట్లు వారు పేర్కొన్నారు. దాడి యొక్క స్వభావం మరియు నేరస్థుడు Chrome వెబ్ స్టోర్ ఖాతాకు ఎలా ప్రాప్యత పొందారో కూడా చురుకుగా పరిశీలిస్తున్నట్లు MEGA పేర్కొంది.