స్లీపింగ్ కంప్యూటర్ నుండి తీసిన చిత్రం

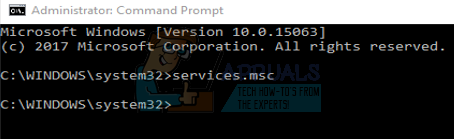

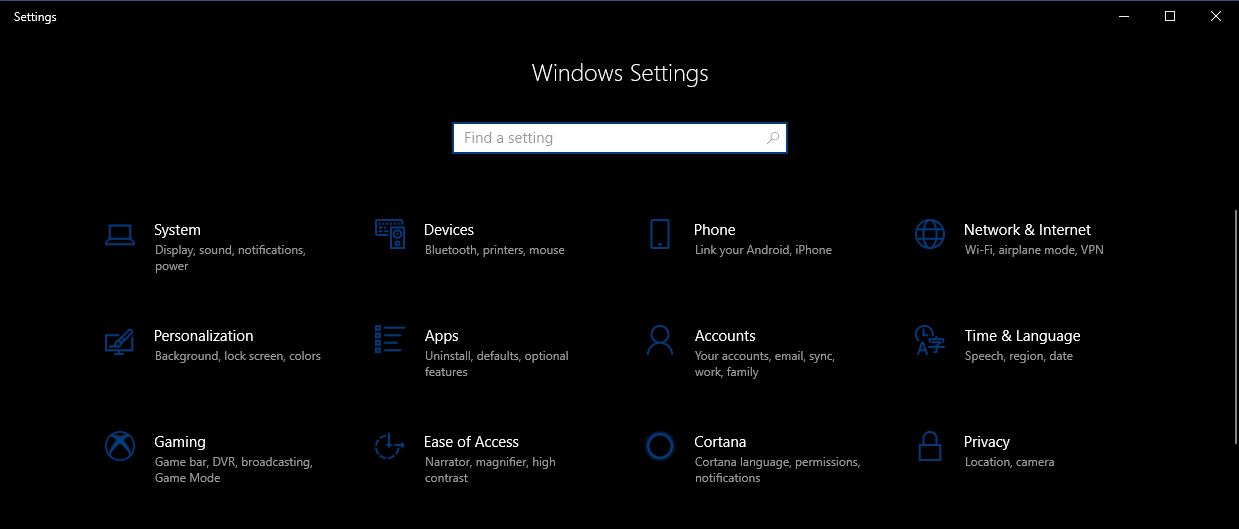

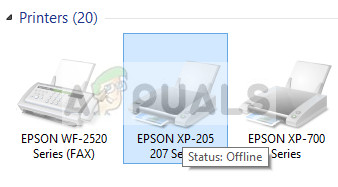

విండోస్ ఫైల్ రకం “.సెట్టింగ్కాంటెంట్-ఎంఎస్”, ప్రారంభంలో విండోస్ 10 లో 2015 లో ప్రవేశపెట్టబడింది, దాని స్కీమాలోని డీప్లింక్ లక్షణాన్ని ఉపయోగించి కమాండ్ ఎగ్జిక్యూషన్కు హాని కలిగిస్తుంది-ఇది ఒక సాధారణ XML డాక్యుమెంట్.

యొక్క మాట్ నెల్సన్ స్పెక్టర్ఆప్స్ ప్రాప్యతను పొందడానికి సులభంగా పేలోడ్ కోసం దాడి చేసేవారు ఉపయోగించగల హానిని కనుగొన్నారు మరియు నివేదించారు

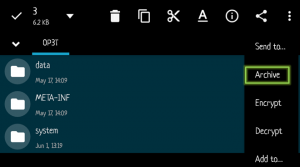

రిమోట్ కోడ్ ఎగ్జిక్యూషన్లను అనుమతించే ఫైళ్ళను డౌన్లోడ్ చేయడానికి ఇది ఉపయోగపడుతుంది కాబట్టి దాడి చేసేవారు ఇంటర్నెట్ నుండి డౌన్లోడ్లను లాగడానికి సెట్టింగ్కాంటెంట్-ఎంఎస్ ఫైల్ను ఉపయోగించవచ్చు.

ఆఫీస్ 2016 యొక్క OLE బ్లాక్ నియమం మరియు ASR యొక్క చైల్డ్ ప్రాసెస్ క్రియేషన్ రూల్ ఎనేబుల్ చేసినప్పటికీ, దాడి చేసేవారు OLE బ్లాక్ ద్వారా తప్పించుకోగలుగుతారు .సెట్టింగ్స్కాంటెంట్-ఎంఎస్ ఫైల్ ఫైల్స్ ఆఫీస్ ఫోల్డర్లో వైట్లిస్ట్ చేయబడిన మార్గంతో కలిపి దాడి చేసేవారికి ఈ నియంత్రణలను అధిగమించడానికి మరియు ఏకపక్షంగా అమలు చేయడానికి అనుమతిస్తుంది. AppVLP ఫైల్ను ఉపయోగించడం ద్వారా స్పెక్ట్రెఆప్స్ బ్లాగులో మాట్ ప్రదర్శించిన ఆదేశాలు.

OLE / ASR ఎగవేత పేలోడ్ - స్పెక్టర్ఆప్స్

అప్రమేయంగా, కార్యాలయ పత్రాలు MOTW గా ఫ్లాగ్ చేయబడతాయి మరియు రక్షిత వీక్షణలో తెరుచుకుంటాయి, ఇప్పటికీ OLE ని అనుమతించే కొన్ని ఫైల్లు ఉన్నాయి మరియు రక్షిత వీక్షణ ద్వారా ప్రేరేపించబడవు. ఆదర్శవంతంగా SettingContent-ms ఫైల్ C: Windows ImmersiveControlPanel వెలుపల ఏ ఫైల్ను అమలు చేయకూడదు.

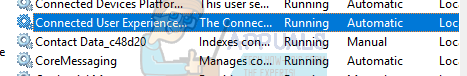

HKCR లోని రిజిస్ట్రీ ఎడిటర్ ద్వారా “డెలిగేట్ఎక్సిక్యూట్” ని సెట్ చేయడం ద్వారా ఫైల్ ఫార్మాట్లను న్యూటరింగ్ చేయమని మాట్ సూచించాడు: సెట్టింగ్కాంటెంట్ షెల్ ఓపెన్ కమాండ్ మళ్లీ ఖాళీగా ఉండటానికి - అయితే, ఇలా చేయడం వల్ల విండోస్ విచ్ఛిన్నం కాదని హామీ లేదు మీరు దీన్ని ప్రయత్నించే ముందు పునరుద్ధరణ స్థానం సృష్టించాలి.

![[పరిష్కరించండి] ఇన్స్టాల్ OS X ఎల్ కాపిటన్ అప్లికేషన్ యొక్క ఈ కాపీని ధృవీకరించలేము](https://jf-balio.pt/img/how-tos/20/this-copy-install-os-x-el-capitan-application-can-t-be-verified.png)