ఒరాకిల్

ఒరాకిల్ దాని జనాదరణ పొందిన మరియు విస్తృతంగా అమలు చేయబడిన వెబ్లాజిక్ సర్వర్లలో భద్రతా దుర్బలత్వాన్ని చురుకుగా గుర్తించింది. కంపెనీ ప్యాచ్ జారీ చేసినప్పటికీ, వెబ్లాజిక్ జీరో-డే బగ్ ప్రస్తుతం క్రియాశీల దోపిడీలో ఉన్నందున వినియోగదారులు తమ సిస్టమ్లను త్వరగా నవీకరించాలి. భద్రతా లోపం “క్లిష్టమైన తీవ్రత” స్థాయితో ట్యాగ్ చేయబడింది. కామన్ వల్నరబిలిటీ స్కోరింగ్ సిస్టమ్ స్కోరు లేదా సివిఎస్ఎస్ బేస్ స్కోరు భయంకరమైన 9.8.

ఒరాకిల్ ఇటీవల ప్రసంగించారు దాని వెబ్లాజిక్ సర్వర్లను ప్రభావితం చేసే క్లిష్టమైన దుర్బలత్వం. క్లిష్టమైన వెబ్లాజిక్ జీరో-డే దుర్బలత్వం వినియోగదారుల ఆన్లైన్ భద్రతను బెదిరిస్తుంది. బాధితుడు లేదా లక్ష్య పరికరాల యొక్క పూర్తి పరిపాలనా నియంత్రణను పొందడానికి బగ్ రిమోట్ దాడి చేసేవారిని అనుమతించగలదు. అది తగినంతగా లేకపోతే, లోపలికి ఒకసారి, రిమోట్ దాడి చేసేవాడు ఏకపక్ష కోడ్ను సులభంగా అమలు చేయవచ్చు. కోడ్ యొక్క విస్తరణ లేదా క్రియాశీలతను రిమోట్గా చేయవచ్చు. ఒరాకిల్ త్వరగా సిస్టమ్ కోసం ఒక పాచ్ను జారీ చేసినప్పటికీ, ఈ వెబ్లాజిక్ జీరో-డే బగ్ క్రియాశీల దోపిడీకి గురైనట్లుగా పరిగణించబడుతున్నందున నవీకరణను అమలు చేయడం లేదా ఇన్స్టాల్ చేయడం సర్వర్ నిర్వాహకులదే.

CVE-2019-2729 గా అధికారికంగా ట్యాగ్ చేయబడిన ఒరాకిల్ నుండి భద్రతా హెచ్చరిక సలహాదారు, “ఒరాకిల్ వెబ్లాజిక్ సర్వర్ వెబ్ సర్వీసెస్లోని XMLDecoder ద్వారా దేశీకరణ దుర్బలత్వం. ఈ రిమోట్ కోడ్ అమలు దుర్బలత్వం ప్రామాణీకరణ లేకుండా రిమోట్గా దోపిడీకి గురిచేస్తుంది, అనగా, వినియోగదారు పేరు మరియు పాస్వర్డ్ అవసరం లేకుండా నెట్వర్క్ ద్వారా దోపిడీ చేయబడవచ్చు. ”

CVE-2019-2729 భద్రతా దుర్బలత్వం క్లిష్టమైన తీవ్రత స్థాయిని సంపాదించింది. CVSS బేస్ స్కోరు 9.8 సాధారణంగా అత్యంత తీవ్రమైన మరియు క్లిష్టమైన భద్రతా బెదిరింపులకు ప్రత్యేకించబడింది. మరో మాటలో చెప్పాలంటే, వెబ్లాజిక్ సర్వర్ నిర్వాహకులు ఒరాకిల్ జారీ చేసిన ప్యాచ్ యొక్క విస్తరణకు ప్రాధాన్యత ఇవ్వాలి.

ఒరాకిల్ వెబ్లాజిక్ రిమోట్ కోడ్ ఎగ్జిక్యూషన్ (CVE-2019-2729): https://t.co/xbfME9whWl # భద్రత pic.twitter.com/oyOyFybNfV

- F5 దేవ్సెంట్రల్ (v దేవ్సెంట్రల్) జూన్ 25, 2019

చైనీస్ నోన్సెక్ 404 బృందం ఇటీవల నిర్వహించిన అధ్యయనం భద్రతా దుర్బలత్వాన్ని చురుకుగా కొనసాగిస్తున్నట్లు లేదా ఉపయోగిస్తున్నట్లు పేర్కొంది. కొత్త దోపిడీ తప్పనిసరిగా CVE-2019–2725 అని అధికారికంగా ట్యాగ్ చేయబడిన గతంలో తెలిసిన బగ్ యొక్క పాచ్ కోసం బైపాస్ అని బృందం గట్టిగా భావిస్తుంది. మరో మాటలో చెప్పాలంటే, గతంలో కనుగొన్న భద్రతా లోపాన్ని పరిష్కరించడానికి ఉద్దేశించిన చివరి పాచ్లో ఒరాకిల్ అనుకోకుండా ఒక లొసుగును వదిలివేసిందని బృందం భావిస్తుంది. ఏదేమైనా, ఒరాకిల్ అధికారికంగా స్పష్టం చేసింది, ఇప్పుడే పరిష్కరించబడిన భద్రతా దుర్బలత్వం మునుపటి దానితో పూర్తిగా సంబంధం లేదు. ఒక లో బ్లాగ్ పోస్ట్ స్పష్టత ఇవ్వడానికి ఉద్దేశించబడింది దీని గురించి, VP సెక్యూరిటీ ప్రోగ్రామ్ మేనేజ్మెంట్ జాన్ హీమాన్ ఇలా పేర్కొన్నాడు, “ఈ హెచ్చరిక ద్వారా పరిష్కరించబడిన సమస్య దేశీయీకరణ దుర్బలత్వం, సెక్యూరిటీ అలర్ట్ CVE-2019-2725 లో ప్రసంగించినట్లుగా, ఇది ఒక ప్రత్యేకమైన దుర్బలత్వం.”

నెట్వర్క్ ప్రాప్యతతో దాడి చేసేవారు హానిని సులభంగా ఉపయోగించుకోవచ్చు. దాడి చేసేవారికి అత్యంత సాధారణ నెట్వర్కింగ్ మార్గాలలో ఒకటైన HTTP ద్వారా ప్రాప్యత అవసరం. నెట్వర్క్లోని దుర్బలత్వాన్ని ఉపయోగించుకోవడానికి దాడి చేసేవారికి ప్రామాణీకరణ ఆధారాలు అవసరం లేదు. దుర్బలత్వం యొక్క దోపిడీ లక్ష్యంగా ఉన్న ఒరాకిల్ వెబ్లాజిక్ సర్వర్లను స్వాధీనం చేసుకునే అవకాశం ఉంది.

వెబ్లాజిక్ XMLDecoder RCE

CVE-2017-3506 నుండి ప్రారంభించండి, CVE-2019-2729 వద్ద ముగుస్తుంది. మేము ఒరాకిల్ వెర్రిని నడుపుతాము, చివరకు వారు పరిష్కరించడానికి WHITELIST ని ఉపయోగించుకుంటారు. pic.twitter.com/CWXN6zVAsQ- pyn3rd (yn pyn3rd) జూన్ 20, 2019

ఏ ఒరాకిల్ వెబ్లాజిక్ సర్వర్లు CVE-2019-2729 కు హాని కలిగిస్తాయి?

మునుపటి భద్రతా బగ్తో సంబంధం లేదా సంబంధం లేకుండా, అనేక మంది భద్రతా పరిశోధకులు ఒరాకిల్కు కొత్త వెబ్లాజిక్ జీరో-డే దుర్బలత్వాన్ని చురుకుగా నివేదించారు. పరిశోధకుల అభిప్రాయం ప్రకారం, బగ్ ఒరాకిల్ వెబ్లాజిక్ సర్వర్ వెర్షన్లను 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0 ను ప్రభావితం చేస్తుంది.

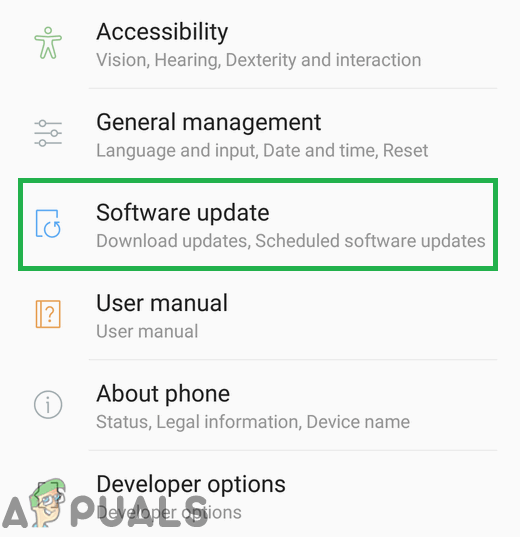

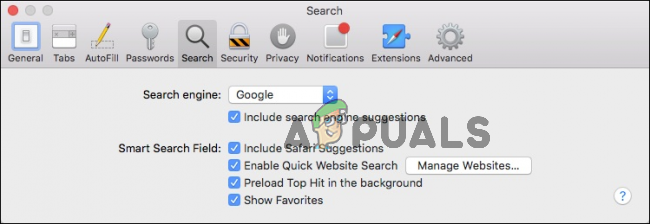

ఆసక్తికరంగా, ఒరాకిల్ సెక్యూరిటీ ప్యాచ్ జారీ చేయడానికి ముందే, సిస్టమ్ అడ్మినిస్ట్రేటర్లకు కొన్ని పరిష్కారాలు ఉన్నాయి. వారి వ్యవస్థలను త్వరగా రక్షించుకోవాలనుకునే వారికి రెండు వేర్వేరు పరిష్కారాలను అందించారు, అవి ఇప్పటికీ పని చేయగలవు:

దృష్టాంతం -1: wls9_async_response.war, wls-wsat.war ను కనుగొని తొలగించండి మరియు వెబ్లాజిక్ సేవను పున art ప్రారంభించండి. దృష్టాంతం -2: విధాన విధాన నియంత్రణ ద్వారా / _async / * మరియు / wls-wsat / * మార్గాల కోసం URL ప్రాప్యతను నియంత్రిస్తుంది.

భద్రతా పరిశోధకులు 42,000 ఇంటర్నెట్-యాక్సెస్ చేయగల వెబ్లాజిక్ సర్వర్లను కనుగొనగలిగారు. దుర్బలత్వాన్ని ఉపయోగించుకోవాలని చూస్తున్న దాడిలో ఎక్కువ మంది కార్పొరేట్ నెట్వర్క్లను లక్ష్యంగా చేసుకుంటున్నారని ప్రత్యేకంగా చెప్పనవసరం లేదు. దాడి వెనుక ప్రాథమిక ఉద్దేశ్యం క్రిప్టో-మైనింగ్ మాల్వేర్లను వదిలివేస్తున్నట్లు కనిపిస్తుంది. సర్వర్లు చాలా శక్తివంతమైన కంప్యూటింగ్ శక్తిని కలిగి ఉన్నాయి మరియు అటువంటి మాల్వేర్ తెలివిగా గని క్రిప్టోకరెన్సీని ఉపయోగిస్తుంది. కొన్ని నివేదికలు దాడి చేసేవారు మోనెరో-మైనింగ్ మాల్వేర్ను మోహరిస్తున్నట్లు సూచిస్తున్నాయి. మాల్వేర్ వేరియంట్ యొక్క హానికరమైన కోడ్ను దాచడానికి దాడి చేసేవారు సర్టిఫికెట్ ఫైల్లను ఉపయోగించినట్లు కూడా తెలుసు. యాంటీ మాల్వేర్ సాఫ్ట్వేర్ ద్వారా గుర్తించకుండా ఉండటానికి ఇది చాలా సాధారణ సాంకేతికత.