మైక్రోసాఫ్ట్ ఎడ్జ్ వెబ్ బ్రౌజర్. లెసోయిర్

నెట్స్పార్కర్ యొక్క భద్రతా పరిశోధకుడు జియాహాన్ అల్బెనిజ్, మైక్రోసాఫ్ట్ యొక్క ఎడ్జ్ బ్రౌజర్లో హానిని కనుగొన్నారు, ఇది మాల్వేర్ వ్యాప్తికి అనుమతించింది. అతను తన ఫలితాలను ప్రచురించాడు CVE-2018-0871 ( సివిఎస్ఎస్ 3.0 బేస్ స్కోరు 4.3) తన నివేదికలో “ ఫైళ్ళను దొంగిలించడానికి మైక్రోసాఫ్ట్ ఎడ్జ్ దుర్బలత్వాన్ని ఉపయోగించుకోవడం . '

సేమ్-ఆరిజిన్ పాలసీ ఫీచర్-సంబంధిత లోపం నుండి దుర్బలత్వం బయటకు వచ్చిందని అల్బెనిజ్ వివరించారు. దోపిడీ చేసినప్పుడు, ఫిషింగ్ మరియు ఇన్ఫర్మేషన్ స్టీలింగ్ దాడులను చేయగల మాల్వేర్ను వ్యాప్తి చేయడానికి హానిని ఉపయోగించవచ్చు. ఈ ఛానెల్ ద్వారా మాల్వేర్ వ్యాప్తికి గొప్ప అంశం హానికరమైన ఫైల్ను డౌన్లోడ్ చేయడంలో యూజర్ యొక్క స్వంత ఇన్పుట్. అందువల్లనే దుర్బలత్వం పెద్ద ఎత్తున దోపిడీకి గురికాదు మరియు అందువల్ల చాలా బ్రౌజర్ భద్రతా లోపాల కంటే తక్కువ ప్రమాదం ఉంది.

సేమ్-ఆరిజిన్ పాలసీ ఫీచర్ అనేది వెబ్ అప్లికేషన్ సెక్యూరిటీ మోడల్, ఇది వాస్తవంగా అన్ని ఇంటర్నెట్ బ్రౌజర్లలో ఉపయోగించబడుతుంది. వెబ్ పేజీలు ఒకే డొమైన్, ప్రోటోకాల్ మరియు పోర్ట్కు చెందినంతవరకు ఇది ఒక వెబ్ పేజీలోని స్క్రిప్ట్లను మరొకటి డేటాను యాక్సెస్ చేయడానికి అనుమతిస్తుంది. ఇది వెబ్ పేజీల క్రాస్-డొమైన్ ప్రాప్యతను నిరోధిస్తుంది, అనగా మీరు మరొక ట్యాబ్లో లాగిన్ అయి ఉంటే లేదా మీరు లాగ్ అవుట్ చేయడం మరచిపోయినట్లయితే హానికరమైన వెబ్సైట్ మీ బ్యాంక్ ఖాతా ఆధారాలను యాక్సెస్ చేయదు.

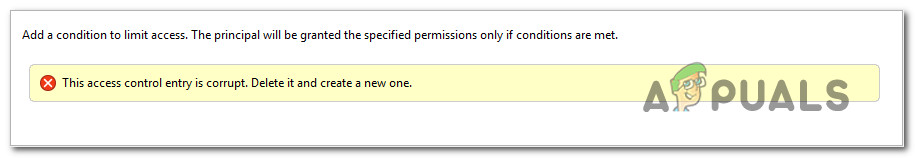

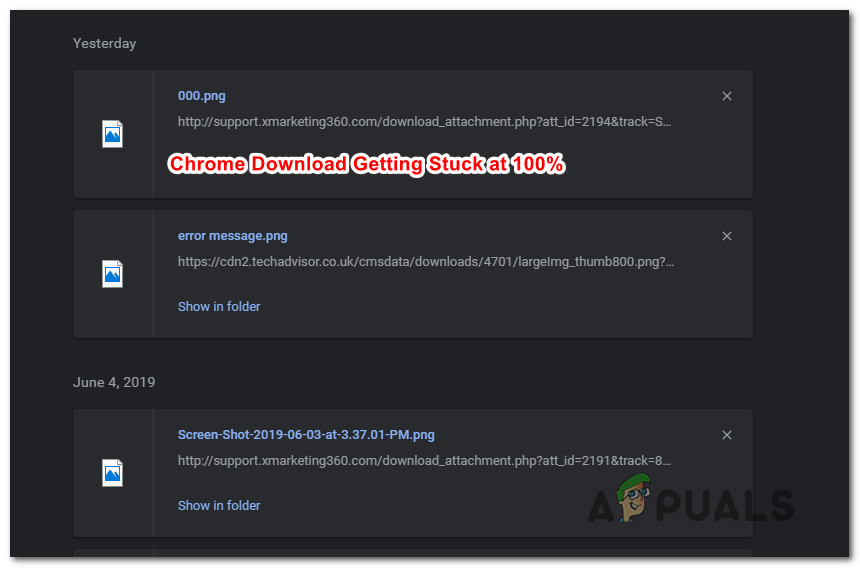

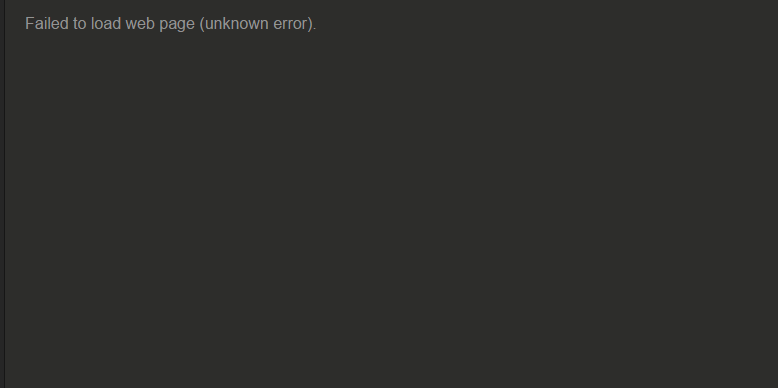

హానికరమైన HTML ఫైల్ను డౌన్లోడ్ చేసి, వారి కంప్యూటర్లో అమలు చేయడానికి వినియోగదారు మోసపోయినప్పుడు SOP భద్రతా విధానం విఫలమయ్యే సందర్భం. ఫైల్ స్థానికంగా సేవ్ చేయబడిన తర్వాత, అది “ఫైల్: //” ప్రోటోకాల్లో లోడ్ అవుతుంది, దీనిలో సెట్ డొమైన్ లేదా పోర్ట్ సంఖ్య లేదు. SOP వెబ్ పేజీలు ఒకే డొమైన్ / పోర్ట్ / ప్రోటోకాల్పై మాత్రమే సమాచారాన్ని యాక్సెస్ చేయగలవు కాబట్టి, అన్ని ఇతర స్థానిక ఫైళ్లు “ఫైల్: //” ప్రోటోకాల్లో కూడా లాంచ్ అవుతాయి కాబట్టి, డౌన్లోడ్ చేసిన హానికరమైన HTML ఫైల్ స్థానిక సిస్టమ్లోని ఏదైనా ఫైల్ను యాక్సెస్ చేసి దొంగిలించగలదు దాని నుండి డేటా.

ఈ మైక్రోసాఫ్ట్ ఎడ్జ్ SOP దుర్బలత్వం లక్ష్యంగా మరియు ఖచ్చితమైన దాడులను చేయడానికి ఉపయోగపడుతుంది. ఉద్దేశించిన వినియోగదారు ఫైల్ను డౌన్లోడ్ చేయడానికి మరియు అమలు చేయడానికి మోసపోయిన తర్వాత, హ్యాకర్ వారి PC లోని సమాచారం ద్వారా స్నూప్ చేయవచ్చు మరియు అతను / అతను వెతుకుతున్న ఖచ్చితమైన సమాచారాన్ని దొంగిలించవచ్చు. ఈ దాడి స్వయంచాలకంగా లేనందున, వినియోగదారుని మరియు వినియోగదారు యొక్క తుది వ్యవస్థను తెలుసుకోవడం దాడిని సమర్థవంతంగా నిర్వహించడానికి సహాయపడుతుంది.

జిహయాన్ అల్బెనిజ్ ఈ దాడిని ప్రదర్శించే ఒక చిన్న వీడియోను రికార్డ్ చేశాడు. ఎడ్జ్, మెయిల్ మరియు క్యాలెండర్లలో ఈ దుర్బలత్వాన్ని ఉపయోగించుకోగలిగానని, కంప్యూటర్ నుండి డేటాను దొంగిలించి, మరొక పరికరంలో రిమోట్గా తిరిగి పొందగలనని అతను వివరించాడు.

మైక్రోసాఫ్ట్ తన ఎడ్జ్ బ్రౌజర్ కోసం ఒక నవీకరణతో వచ్చింది, ఇది ఈ హానిని పరిష్కరిస్తుంది. నవీకరణ మైక్రోసాఫ్ట్ ఎడ్జ్ యొక్క అన్ని సంబంధిత విండోస్ 10 వెర్షన్లకు ప్రచురించబడింది సలహా బులెటిన్. ఈ SOP దుర్బలత్వాన్ని పరిష్కరిస్తూ నవీకరణ విడుదల చేయబడినప్పటికీ, వినియోగదారులు తెలియని మూలాల నుండి స్వీకరించే HTML ఫైళ్ళ గురించి జాగ్రత్తగా ఉండాలని అల్బెనిజ్ ఇప్పటికీ హెచ్చరిస్తున్నారు. HTML అనేది మాల్వేర్ను వ్యాప్తి చేయడానికి ఉపయోగించే సంప్రదాయ ఫైల్ రకం కాదు, అందువల్ల ఇది తరచుగా సందేహించబడదు మరియు నష్టాన్ని కలిగిస్తుంది.